パブリックアクセス可能なNeptune DBクラスタースナップショットの非公開化の設定手順

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、「どうやって直すのか?」 という具体的な修復手順(コンソール、AWS CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、Amazon Neptune クラスタースナップショットのパブリックアクセス設定に関するセキュリティポリシーについて解説します。

ポリシーの説明

[Neptune.3] Neptune DB クラスタースナップショットはパブリックにしないでください

Neptune の Security Hub コントロール – AWS Security Hub

このコントロールは、Neptune の手動 DB クラスタースナップショットがパブリックかどうかをチェックします。Neptune の手動 DB クラスタースナップショットがパブリックの場合、コントロールは失敗します。

このポリシーは、Amazon Neptune の手動クラスタースナップショットがインターネットから誰でもアクセスできないようにすることを求めています。パブリックアクセスを許可すると、スナップショットに含まれる機密データが漏洩したり、不正アクセスが行われたりするリスクが高まります。Neptune クラスタースナップショットにはグラフデータベース全体のデータが含まれるため、厳格なアクセス制御が不可欠です。

修復方法

AWSコンソールでの修正手順

- AWS マネジメントコンソールにログインし、Amazon Neptune コンソールを開きます。

- ナビゲーションペインで「スナップショット」を選択します。

- 検出されたパブリックな手動スナップショットを特定します。

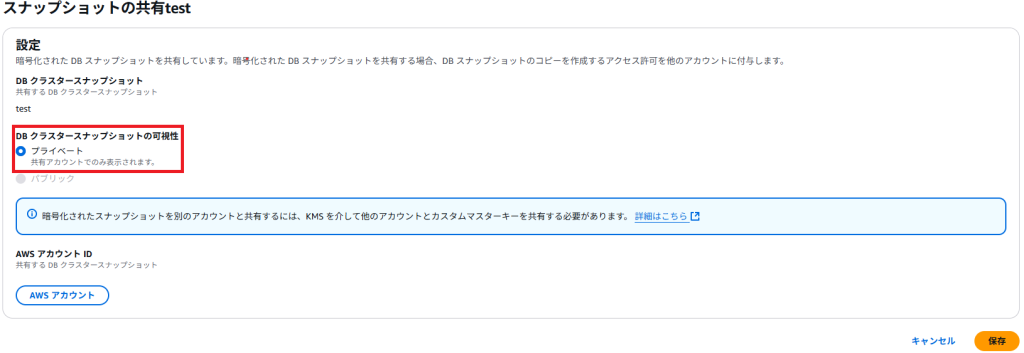

- 該当のスナップショットを選択し、「アクション」メニューから「スナップショットを共有」をクリックします。

- 「DBクラスタースナップショットの可視性」セクションで、「プライベート」が選択されていることを確認します。(もし「パブリック」が選択されていたら「プライベート」に変更します。)

- 「保存」をクリックします。

最後に

今回は、Neptune クラスタースナップショットのパブリックアクセス設定について解説しました。パブリックアクセスを許可すると、データ漏洩や不正アクセスのリスクが高まります。必ず手動スナップショットの共有設定を確認し、不要なパブリックアクセスを無効にして、厳格なアクセス制御を実施してください。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。

運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。

最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。