一定期間以上ローテーションされていないアクセスキーの検出とローテーション設定方法

このブログシリーズ 「クラウドセキュリティ 実践集」 では、一般的なセキュリティ課題を取り上げ、「なぜ危険なのか?」 というリスクの解説から、「どうやって直すのか?」 という具体的な修復手順(コンソール、AWS CLI、Terraformなど)まで、分かりやすく解説します。

この記事では、90日以上ローテーションされていないアクセスキーについて解説します。

ポリシーの説明

[IAM.3] IAM ユーザーのアクセスキーは 90 日以内にローテーションする必要があります

https://docs.aws.amazon.com/ja_jp/securityhub/latest/userguide/iam-controls.html#iam-3

このコントロールは、アクティブなアクセスキーが 90 日以内にローテーションされているかどうかをチェックします。アカウントのすべてのアクセスキーを生成したり削除したりしないことを強く推奨します。代わりに、1 つ以上の IAM ロールを作成するか、フェデレーションを使用することをお勧めします AWS IAM Identity Center。これらの方法を使用して、 AWS Management Console および へのアクセスをユーザーに許可できます AWS CLI。

AWS環境において、90日以上ローテーションされていないアクセスキーは、セキュリティリスクを高める要因となります。アクセスキーは、IAMユーザーがプログラムやAWS CLIを通じてAWSリソースにアクセスするための重要な認証情報であり、長期間更新されない場合、漏洩や不正利用のリスクが増大します。 アクセスキーのローテーションを90日ごとに行うことは、セキュリティを維持し、CISベンチマークなどのコンプライアンス要件を遵守するための推奨されるベストプラクティスとなっています。

また、長期間(例: 90日以上)使用されていないアクセスキーが存在する場合、それらは不要である可能性が高いため、無効化または削除し、不正アクセスのリスクを最小化することが求められます。

アクセスキーの代わりに、IAMロールとAWS Security Token Service (STS) を使用して一時的な認証情報を取得する方法は、キーの漏洩リスクを根本的に低減するため、可能な限り推奨されます。

さらに、IAMユーザーやアクセスキーには最小権限の原則を適用し、必要最低限の権限のみを付与することが、リスク管理の観点から極めて重要です。

定期的なアクセスキーのローテーション、未使用キーの棚卸し、そしてこれらの監視を通じて、AWS環境のセキュリティを確保し、潜在的な脅威から組織を保護することができます。

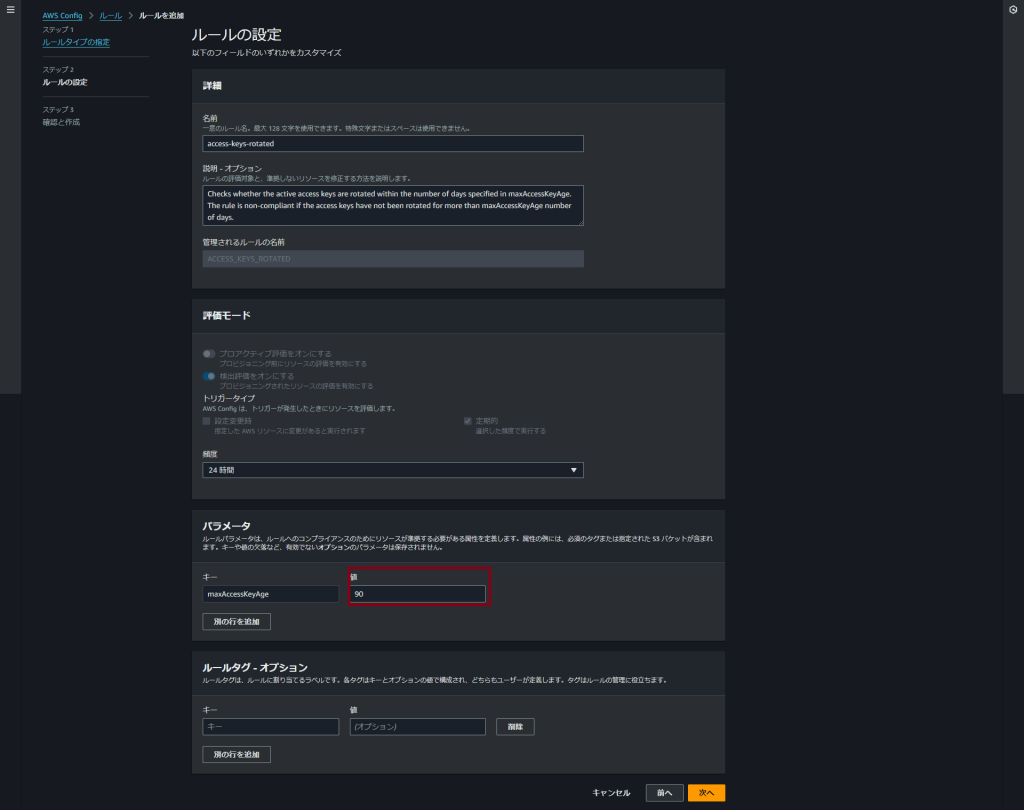

AWS Configでの検出方法

AWS Configのマネージドルール access-keys-rotated を使用して、指定した日数以上ローテーションされていない(作成されてから経過している)アクセスキーを検出できます。(別途、検出結果をAmazon EventBridge (CloudWatch Events) やAWS Security Hubと連携させて通知する仕組みを構築すると、問題の発見が容易になります。)

- AWS Configのコンソールに移動し、左側のメニューから「ルール」を選択し、「ルールを追加」をクリックします。

- 「AWS マネージドルールを追加する」を選択し、検索フィルターに「

access-keys-rotated」と入力して該当のルールを選択します。 - 「パラメータ」セクションの

maxAccessKeyAgeで、キーがローテーションされていないと見なす最大日数を設定します(例: 90日であれば90と入力)。 - 「次へ」をクリックし、設定内容を確認後、「ルールを追加」をクリックして保存します。

修復方法

90日以上ローテーションが行われていないIAMユーザーのアクセスキーを無効化または削除します。

【重要】90日以上経過しているアクセスキーであっても、実際には稀なバッチ処理や更新頻度の低いCI/CDパイプラインなどで使用されている可能性があります。必ずキーの利用状況や影響範囲を十分に調査・確認した上で、無効化や削除の作業を行ってください。

また、既存のキーを削除する場合は特に、事前に新しいアクセスキーを発行し、アプリケーションやスクリプトが新しいキーで問題なく動作することを確認してから、古いキーを削除する手順を踏むことを強く推奨します。

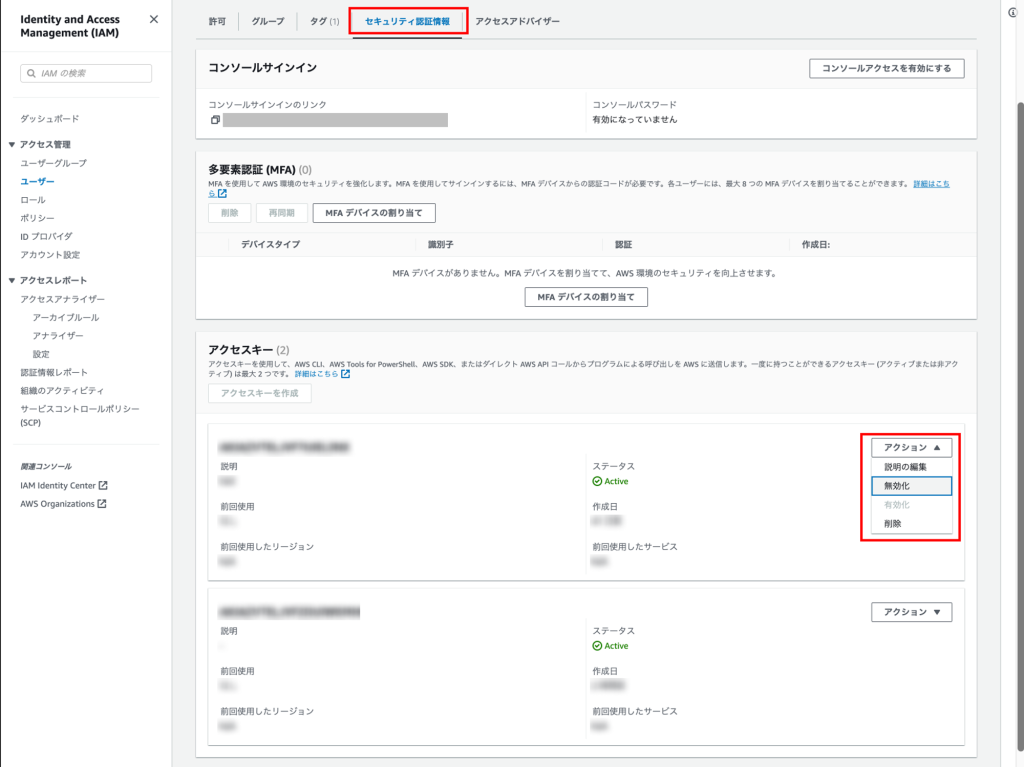

AWSコンソールでの修正手順

- https://console.aws.amazon.com/iamv2/home#/users から IAM ユーザー一覧ページにアクセスします。

- 対象の IAM ユーザーを選択し「セキュリティ認証情報」のタブを開きます。

- 「アクセスキー」セクションで、該当のアクセスキーの「作成日」を確認し、90日以上経過しているか判断します。

- 90日以上経過していた場合、該当のアクセスキーを選択し、「アクション」ボタンをクリックしてメニューを開きます。まず「無効化」を選択して一時的にキーを停止し、影響がないことを確認後、改めて「削除」を選択するのが安全な手順です。(直接削除も可能ですが注意が必要です)。

- 確認画面が表示されるので、指示に従って無効化または削除を完了します

AWS CLIでの修復手順

以下のスクリプトは、指定したユーザーのアクセスキーをリストし、作成日から90日以上経過しているものを特定し、確認の上で削除します。

注意: このスクリプトはキーを削除します。より安全に進めるには、まず手動またはCLIで aws iam update-access-key --status Inactive ... を使って無効化し、影響を確認することをお勧めします。

#!/bin/bash

# ユーザー名が指定されているか確認

if [ $# -eq 0 ]; then

echo "使用方法: $0 <ユーザー名>"

exit 1

fi

user_name="$1"

# AWS CLIの設定を確認

if ! aws sts get-caller-identity &> /dev/null; then

echo "エラー: AWS CLIが正しく設定されていません。"

exit 1

fi

echo "ユーザー '$user_name' の90日以上経過したアクセスキーを確認します..."

# ユーザーの存在確認

if ! aws iam get-user --user-name "$user_name" &> /dev/null; then

echo "エラー: ユーザー '$user_name' が見つかりません。"

exit 1

fi

# 90日前の日付を計算(macOSとLinux両方に対応)

if [[ "$OSTYPE" == "darwin"* ]]; then

# macOS specific date command

ninety_days_ago=$(date -v-90d "+%Y-%m-%dT%H:%M:%S%z")

else

# GNU date command (Linux)

ninety_days_ago=$(date -d "90 days ago" "+%Y-%m-%dT%H:%M:%S%z")

fi

# ユーザーのアクセスキーを取得して処理

access_keys=$(aws iam list-access-keys --user-name "$user_name" --query 'AccessKeyMetadata[*].[AccessKeyId, CreateDate]' --output text)

if [ -z "$access_keys" ]; then

echo "ユーザー '$user_name' にアクティブなアクセスキーが存在しません。"

exit 0

fi

keys_to_delete=()

echo

while IFS=$'\\t' read -r key_id create_date_str; do

# Properly parse date string which might include timezone offset

if [[ "$OSTYPE" == "darwin"* ]]; then

create_date_ts=$(date -j -f "%Y-%m-%dT%H:%M:%S%z" "$create_date_str" "+%s")

ninety_days_ago_ts=$(date -j -f "%Y-%m-%dT%H:%M:%S%z" "$ninety_days_ago" "+%s")

else

create_date_ts=$(date -d "$create_date_str" "+%s")

ninety_days_ago_ts=$(date -d "$ninety_days_ago" "+%s")

fi

# 作成日が90日前より古いか確認

if [[ "$create_date_ts" -lt "$ninety_days_ago_ts" ]]; then

echo "警告: アクセスキー $key_id は90日以上経過しています。(作成日: $create_date_str)"

keys_to_delete+=("$key_id")

else

echo "OK: アクセスキー $key_id は作成から 90日以内です。(作成日: $create_date_str)"

fi

done <<< "$access_keys"

if [ ${#keys_to_delete[@]} -eq 0 ]; then

echo "削除対象の90日以上経過したアクセスキーはありません。"

exit 0

fi

echo

echo "以下のアクセスキーが作成から90日以上経過しており、削除対象です:"

for key in "${keys_to_delete[@]}"; do

echo "- $key"

done

echo

read -p "これらのアクセスキーを【削除】しますか? 事前の影響確認と新キーへの移行は完了していますか? (yes/no): " confirm

if [[ "$confirm" == "yes" ]]; then

for key in "${keys_to_delete[@]}"; do

echo "アクセスキー $key を削除しています..."

if aws iam delete-access-key --user-name "$user_name" --access-key-id "$key"; then

echo "アクセスキー $key を削除しました。"

else

echo "エラー: アクセスキー $key の削除に失敗しました。"

fi

done

else

echo "削除操作をキャンセルしました。"

fi

echo "操作が完了しました。"

最後に

今回は、90日以上ローテーションされていないアクセスキーのリスク、検出方法、および修正手順についてご紹介しました。 アクセスキーが長期間ローテーションされずに漏洩した場合、付与された権限によってはAWSリソースの不正な削除・作成、機密データの漏洩といった甚大な被害をもたらす可能性があります。 そのため、定期的なアクセスキーのローテーションは重要ですが、より根本的な対策として、可能な限りIAMロールと一時認証情報を活用することを強く推奨します。 また、アクセスキーを利用する場合でも、MFA認証の導入(特にコンソールアクセスや機密操作)、最小権限の原則に基づいたIAMポリシー設定、未使用アクセスキーの定期的な棚卸しと無効化/削除、そしてAWS ConfigやAWS CloudTrailを活用した継続的な監視の仕組みを取り入れることが、AWS環境全体のセキュリティを維持するために不可欠です。

この問題の検出は弊社が提供するSecurifyのCSPM機能で簡単に検出及び管理する事が可能です。

運用が非常に楽に出来る製品になっていますので、ぜひ興味がある方はお問い合わせお待ちしております。

最後までお読みいただきありがとうございました。この記事が皆さんの役に立てば幸いです。